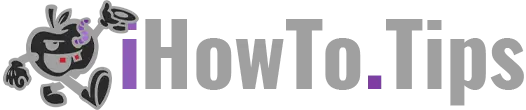

Apple heeft onlangs een zeer belangrijke aanvullende update gepubliceerd voor alle Mac-gebruikers die deze hebben geïnstalleerd macOS Hoge Sierra 10.13.

In macOS High Sierra 10.13 aanvullende update zijn wat aan het oplossen grafische storingen voor Adobe InDesign en kever wat niet toestond Verwijder berichten die zijn ontvangen in de Yahoo Mail-toepassing.

Het meest serieuze deel van deze aanvullende update heeft betrekking op twee beveiligingsproblemen, die werd "gebundeld" met het nieuwe High Sierra-besturingssysteem.

Kwetsbaarheid van wachtwoordversleuteling voor APFS (versleuteld) - Bug in schijfhulpprogramma

Een bug in de applicatie schijfhulpprogramma dat doet zichtbaar wachtwoord voor geformatteerde schijfvolumes APFS gecodeerd.

Kortom, wanneer we het gecodeerde wachtwoord voor een volume invoeren, is het twee keer nodig om er zeker van te zijn dat we het de eerste keer niet verkeerd hebben getypt. Dan moeten we een "zinspelen”(Een woord of zin) als een aanwijzing voor het wachtwoord. De bug in schijfhulpprogramma, maakt het wachtwoord zichtbaar in plaats van het woord of de zin uit "hint". Op deze manier wordt het blootgesteld aan iedereen die toegang heeft tot de Mac.

De video die op Twitter wordt geplaatst, laat precies zien hoe u het APFS-gecodeerde volumewachtwoord kunt vinden met behulp van Schijfhulpprogramma.

Zou interessant zijn waarom Apple raadt aan om te wissen wanneer diskutil hints kan wissen:

diskfiled apfs setPassphraseHint [diskXsX] -user disk -clear pic.twitter.com/0khrm8aTq9- Felix Schwarz (@felix_schwarz) 5 oktober 2017

kwetsbaarheid Keychain Toegang - gebruikerswachtwoord omzeilen

Normaal en dwangmatig als we gaan een account en een wachtwoord opgeslagen in Keychain, is verplicht Mac-gebruikerswachtwoord. Door een kwetsbaarheid macOS High Sierra, een slechtbedoelde applicatie kan wachtwoorden uitpakken die zijn opgeslagen in Keychain Toegang tot, het gebruikerswachtwoord overslaan Mac door middel van een synthetische klik. Onwaar / gesimuleerd.

Uitgebracht in oktober 5, 2017

Storageuitrusting

Beschikbaar voor: macOS Hoge Sierra 10.13

Impact: een lokale aanvaller kan toegang krijgen tot een gecodeerd APFS-volume

Beschrijving: als er een hint was ingesteld in Schijfhulpprogramma bij het maken van een gecodeerd volume-APFS, werd het wachtwoord opgeslagen als de hint. Dit is verholpen door de hint te wissen storage als de hint het wachtwoord was, en door de logica voor het opslaan van hints te verbeteren.

CVE-2017-7149: Matheus Mariano van Leet Tech

Security

Beschikbaar voor: macOS Hoge Sierra 10.13

Impact: een kwaadaardig programma kan uitpakken keychain wachtwoorden

Beschrijving: er was een methode waarmee applicaties de konden omzeilen keychain toegang tot prompt met een synthetische klik. Dit is verholpen door het gebruikerswachtwoord te vragen bij het vragen om: keychain toegang.

CVE-2017-7150: Patrick Wardle van Synack

Nieuwe downloads van macOS High Sierra 10.13 bevat de security inhoud van de macOS High Sierra 10.13 aanvullende update.

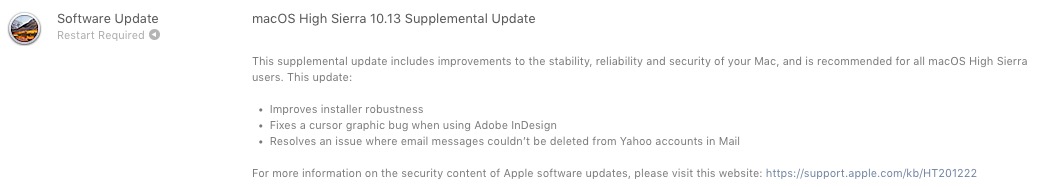

Dus als je dat hebt gedaan macOS High Sierra 10.13 wordt het ten zeerste aanbevolen om de aanvullende update uit te voeren. Het is verkrijgbaar via Mac App Store, op het tabblad 'updates"(En zal het versienummer niet wijzigen). Apple heeft al gepubliceerd macOS Hoge Sierra 10.13.1 voor ontwikkelaars met apparaten in Apple Beta Software Program.

0 gedachten over "Beveiligingsproblemen APFS gecodeerd en Keychain Toegang, opgelost met macOS Aanvullende update High Sierra 10.13"